Qu'est-ce que la cryptographie quantique et comment cela aidera-t-il l'avenir de la sécurité? Partie 1

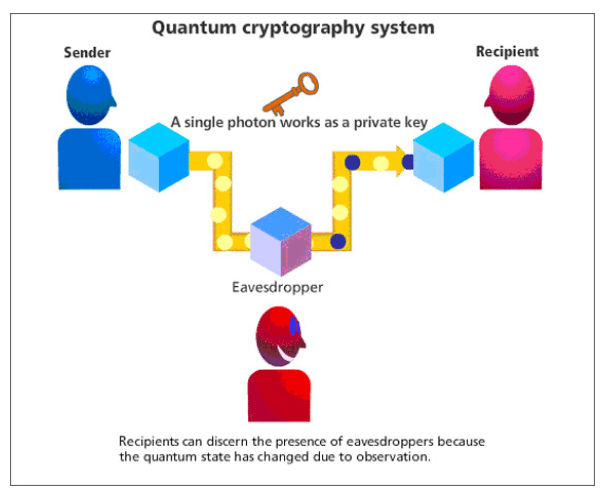

Le monde de la cybersécurité est en train de changer, et avec l'invention des ordinateurs quantiques, une grande partie de nos logiciels de chiffrement et de nos protections actuelles sont inutiles. Il existe de nouvelles garanties; cependant, cela est créé pour aider à empêcher les pirates et autres organismes occupés d'accéder à des données qu'ils ne voient pas. Quantum Key Distribution, QKD, peut détecter les pirates et les tentatives de surveillance à la seconde où ils se produisent et les arrêter efficacement. La cryptographie quantique utilise essentiellement la physique pour créer un cryptosystème sécurisé entre l'expéditeur et le destinataire sans que le message soit compromis par un tiers ou un pirate potentiel.

How Does Quantum Key Distribution Work?

QKD s'efforce de s'assurer que personne ne peut pirater le système pendant que les informations sont transmises en se connectant directement au câble. L'expéditeur QKD fonctionne pour transmettre des photons dans la fibre, les photons sont envoyés un par un au récepteur. Chaque photon se voit attribuer une polarisation, une phase ou une position qui aide à désigner si ce photon va être un 1 ou un 0 dans le système binaire.

Lorsque les données sont envoyées, ces photons peuvent être 1 et 0 en même temps. QKD fonctionne de sorte que lorsque ces photons sont arrêtés et observés, ils deviennent fixes. Cela fait en sorte que lorsque les données sont ensuite envoyées au récepteur, il ne s'agit que de bêtises brouillées et brouillées. Cela signifie que le piratage est apparent immédiatement afin que le récepteur puisse avertir l'expéditeur que la ligne est exploitée et accessible alors qu'elle ne devrait pas l'être.

Cela permet de savoir rapidement, presque immédiatement, que la ligne est observée et que les transmissions doivent être arrêtées afin qu'aucune donnée ne soit corrompue ou interceptée. Cela signifie que lorsque la ligne est exploitée ou lorsqu'il devient évident que les informations sont compromises, elles peuvent être arrêtées afin qu'aucune autre information ne soit transmise. Rien d'autre n'est modifié ou accessible sans autorisation pour cette communication critique.

Dans notre prochain blog, nous décrivons les détails concernant l'utilité de la cryptographie quantique et comment, exactement, un cryptage des données adéquat est atteint. Le chiffrement, la fiabilité et la sécurité des données restent au premier plan des utilisations critiques, qui peuvent inclure des utilisations de la Armée américaine, premiers intervenants, gouvernement et plus encore. Pour plus d'informations sur la cybersécurité, le VPN mobile sécurisé et plus encore, cliquez ici.

Sans commentaires

Désolé, le formulaire de commentaire est fermé pour le moment.